Análisis Forense en BSD: Técnicas para Rastrear Brechas de Seguridad

¡Bienvenidos a SistemasAlternos! Aquí encontrarás la guía definitiva en sistemas operativos alternativos como Linux y BSD. Si eres un apasionado de la seguridad informática, te invitamos a descubrir las técnicas de análisis forense en BSD para rastrear brechas de seguridad. Sumérgete en el fascinante mundo de la informática forense y descubre cómo este sistema operativo ofrece herramientas especializadas para resolver casos de seguridad de manera efectiva. Prepárate para explorar un contenido exclusivo que te llevará a dominar las técnicas más avanzadas en el análisis forense.

-

Análisis Forense en BSD: Técnicas para Rastrear Brechas de Seguridad

- Introducción al Análisis Forense en BSD

- ¿Qué es BSD y su importancia en el Análisis Forense?

- Importancia de la Seguridad en BSD

- Técnicas Avanzadas de Análisis Forense en BSD

- Extracción y Análisis de Metadatos en BSD

- Análisis de Archivos de Registro en BSD

- Uso de Herramientas Especializadas en Análisis Forense BSD

- Protección de la Cadena de Custodia en el Análisis Forense BSD

- Conclusiones y Recomendaciones Finales

-

Preguntas frecuentes

- 1. ¿Qué es BSD y cuál es su importancia en el análisis forense?

- 2. ¿Cuáles son las técnicas clave para el análisis forense en BSD?

- 3. ¿Cómo se realiza la preservación de la evidencia en el análisis forense en BSD?

- 4. ¿Qué desafíos específicos presenta el análisis forense en sistemas BSD?

- 5. ¿Cuál es la importancia de la documentación en el análisis forense en BSD?

- Reflexión final: La importancia del análisis forense en la seguridad informática

Análisis Forense en BSD: Técnicas para Rastrear Brechas de Seguridad

En el ámbito de la informática forense, el análisis forense en BSD se ha convertido en un tema de gran relevancia y complejidad. Este tipo de análisis se enfoca en la recopilación, preservación y examen de evidencia digital encontrada en sistemas operativos BSD, con el fin de investigar posibles brechas de seguridad, intrusiones o actividades maliciosas. El propósito principal del análisis forense en BSD es reconstruir la secuencia de eventos que llevaron a una brecha de seguridad, identificar al intruso, y recopilar pruebas digitales que puedan ser utilizadas en investigaciones legales o en la mejora de la seguridad informática.

Exploraremos a fondo las técnicas y herramientas utilizadas en el análisis forense en BSD, así como la importancia de este tipo de análisis en la seguridad informática.

Introducción al Análisis Forense en BSD

El análisis forense en BSD es un proceso detallado que implica la recopilación y análisis de evidencia digital en sistemas que utilizan el sistema operativo BSD. Este tipo de análisis puede ser utilizado para investigar una amplia gama de incidentes de seguridad, incluyendo intrusiones, fugas de datos, malware y otras actividades maliciosas. El análisis forense en BSD se lleva a cabo siguiendo procedimientos y técnicas específicas para garantizar la integridad y autenticidad de la evidencia recopilada.

El análisis forense en BSD implica la recopilación de datos de los sistemas afectados, seguido por su preservación y análisis meticuloso. Las técnicas utilizadas en este proceso incluyen la extracción de registros del sistema, el análisis de archivos de registro, la recuperación de archivos eliminados, el análisis de la actividad de red, y la identificación de posibles puntos de entrada utilizados por los atacantes.

El análisis forense en BSD es fundamental para comprender la naturaleza y el alcance de un incidente de seguridad, así como para tomar medidas correctivas y preventivas para fortalecer la seguridad de los sistemas afectados.

¿Qué es BSD y su importancia en el Análisis Forense?

BSD, abreviatura de Berkeley Software Distribution, es una familia de sistemas operativos derivados de Unix, conocida por su estabilidad, seguridad y eficiencia. La importancia de BSD en el análisis forense radica en su arquitectura robusta y en las herramientas integradas que ofrece para el monitoreo y la auditoría de seguridad. Los sistemas BSD proporcionan un entorno propicio para llevar a cabo el análisis forense, ya que ofrecen una variedad de herramientas y utilidades que permiten la recopilación y preservación de evidencia digital de manera efectiva.

Además, BSD se ha ganado una reputación por su enfoque en la seguridad, lo que lo convierte en una opción atractiva para entornos donde la integridad y la confiabilidad de la evidencia digital son fundamentales. La arquitectura modular y altamente configurable de BSD permite adaptar los sistemas a las necesidades específicas de la informática forense, lo que lo hace ideal para el análisis forense en entornos empresariales y gubernamentales.

En el contexto del análisis forense, la capacidad de BSD para registrar y monitorear la actividad del sistema de manera detallada es fundamental para la identificación de posibles brechas de seguridad y para la reconstrucción de eventos. Esto convierte a BSD en una plataforma sólida para el análisis forense, proporcionando a los investigadores las herramientas necesarias para llevar a cabo investigaciones exhaustivas y precisas.

Importancia de la Seguridad en BSD

La seguridad en BSD es un tema de gran importancia, especialmente en entornos donde la integridad de los datos y la confiabilidad del sistema son críticas. La implementación de medidas de seguridad sólidas en sistemas BSD es esencial para prevenir intrusiones, mitigar riesgos y garantizar la integridad de la información.

La seguridad en BSD abarca una amplia gama de aspectos, incluyendo la configuración segura del sistema, la gestión de usuarios y permisos, el monitoreo de la actividad del sistema, la detección de intrusiones y la respuesta a incidentes de seguridad. La implementación de prácticas de seguridad sólidas en entornos BSD es fundamental para proteger la confidencialidad, integridad y disponibilidad de los datos, así como para garantizar la continuidad operativa de los sistemas.

Además, la seguridad en BSD es crucial para el análisis forense, ya que la implementación de medidas de seguridad efectivas facilita la preservación de la evidencia digital y la identificación de posibles brechas de seguridad. La integración de herramientas de seguridad en sistemas BSD fortalece la capacidad de los investigadores para detectar, analizar y responder a incidentes de seguridad de manera oportuna y eficaz.

Técnicas Avanzadas de Análisis Forense en BSD

El análisis forense en sistemas BSD requiere el dominio de técnicas avanzadas para identificar y rastrear brechas de seguridad. Una de las técnicas fundamentales es el análisis de logs, que implica la revisión detallada de registros del sistema, archivos de registro y otros datos para reconstruir eventos y actividades sospechosas. Además, el análisis de metadatos en archivos y sistemas de archivos es crucial para identificar la manipulación de archivos y la actividad maliciosa. Otra técnica avanzada es el análisis de la cadena de custodia, que implica documentar y rastrear la ubicación y el acceso a la evidencia digital, garantizando su integridad en todo momento.

Además, el uso de herramientas avanzadas de análisis de memoria y de red es esencial en el análisis forense en BSD. El análisis de la memoria del sistema puede revelar procesos ocultos, actividades maliciosas y patrones de comportamiento anómalos. Por otro lado, el análisis de la red permite identificar la comunicación sospechosa, el tráfico no autorizado y las conexiones comprometidas. Estas técnicas avanzadas son fundamentales para llevar a cabo un análisis forense exhaustivo y efectivo en sistemas BSD, proporcionando información crítica para la identificación y mitigación de brechas de seguridad.

Extracción y Análisis de Metadatos en BSD

La extracción y análisis de metadatos en un sistema BSD es una técnica fundamental en el análisis forense. Los metadatos contienen información importante sobre los archivos, como la fecha y hora de creación, modificación y acceso, el propietario del archivo, la ubicación, entre otros detalles. Para extraer estos metadatos en BSD, es común utilizar herramientas especializadas que permiten recopilar esta información de manera detallada y precisa.

Una vez que se han extraído los metadatos, el análisis de esta información puede proporcionar pistas cruciales sobre la actividad del usuario, la secuencia de eventos, y posibles anomalías que podrían indicar una brecha de seguridad. El análisis de metadatos en BSD es una pieza clave para reconstruir eventos y determinar la cronología de actividades en un sistema, lo que resulta fundamental en una investigación forense.

La extracción y análisis de metadatos en BSD es una técnica esencial en el análisis forense, ya que proporciona información detallada sobre la actividad en el sistema y puede ser fundamental para identificar posibles brechas de seguridad.

Análisis de Archivos de Registro en BSD

Los archivos de registro, o logs, son una fuente invaluable de información en el análisis forense en sistemas BSD. Estos archivos contienen un registro detallado de las actividades del sistema, incluyendo eventos, errores, accesos de usuarios, cambios en la configuración, entre otros. El análisis de archivos de registro en BSD implica revisar minuciosamente estos registros en busca de pistas que puedan indicar actividades sospechosas o violaciones de seguridad.

El análisis de archivos de registro en BSD puede revelar intentos de acceso no autorizado, cambios inusuales en la configuración del sistema, o actividades que podrían ser indicativas de una brecha de seguridad. Para llevar a cabo este análisis, se utilizan herramientas especializadas que permiten filtrar, buscar y correlacionar la información contenida en los archivos de registro, facilitando la identificación de eventos relevantes para la investigación forense.

El análisis de archivos de registro en BSD es una técnica crucial en el análisis forense, ya que permite reconstruir eventos, identificar actividades sospechosas y determinar posibles brechas de seguridad a través del exhaustivo examen de los registros del sistema.

Uso de Herramientas Especializadas en Análisis Forense BSD

El uso de herramientas especializadas es fundamental en el análisis forense en sistemas BSD. Estas herramientas están diseñadas para extraer, analizar y presentar la información de manera efectiva y forensemente válida. Entre las herramientas más utilizadas se encuentran Autopsy, The Sleuth Kit, Volatility, entre otras, que proporcionan funcionalidades específicas para el análisis forense en sistemas BSD.

Estas herramientas permiten realizar tareas como la extracción de metadatos, el análisis de archivos de registro, la recuperación de archivos eliminados, la identificación de malware, entre otras funciones clave para una investigación forense exitosa. Además, estas herramientas suelen seguir estándares y buenas prácticas en el análisis forense, lo que garantiza la integridad y validez de la evidencia recopilada.

El uso de herramientas especializadas en el análisis forense en BSD es esencial para llevar a cabo investigaciones forenses efectivas y confiables, permitiendo a los expertos en seguridad recopilar, analizar y presentar la evidencia de manera adecuada en casos de posibles brechas de seguridad.

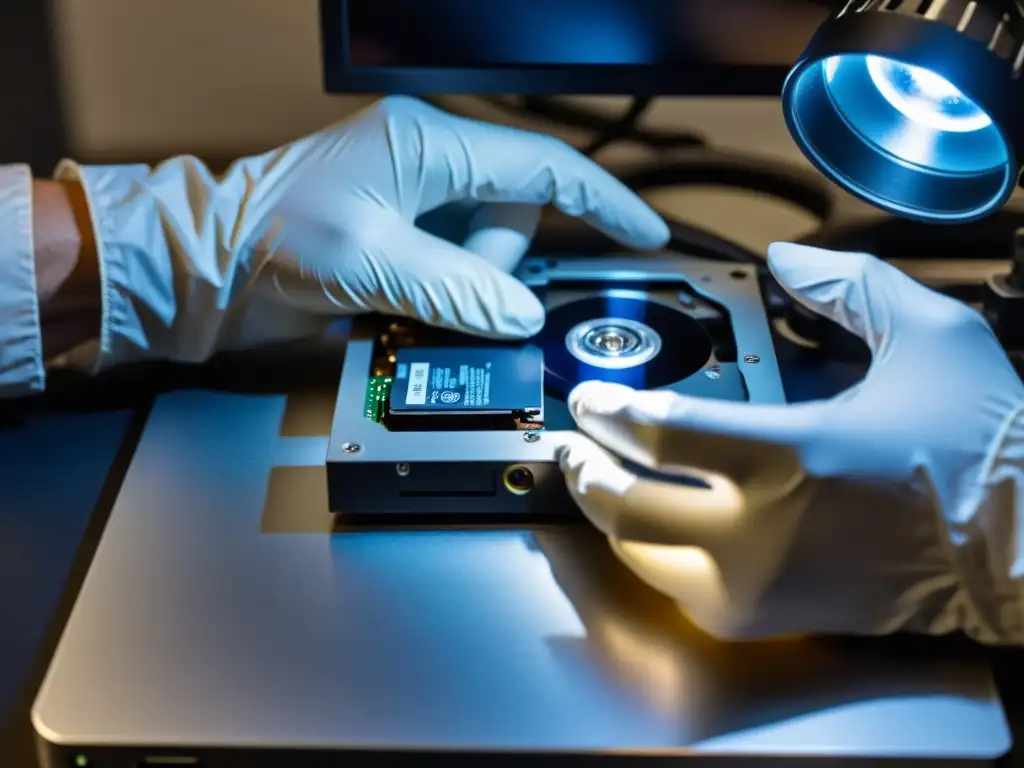

Protección de la Cadena de Custodia en el Análisis Forense BSD

La protección de la cadena de custodia es esencial en el análisis forense en BSD para garantizar la integridad de las pruebas digitales. En este proceso, es fundamental documentar detalladamente el manejo de todas las evidencias desde el momento en que son descubiertas hasta que son presentadas en un tribunal o utilizadas en la investigación. Para asegurar la integridad de la cadena de custodia, se deben utilizar herramientas y técnicas que permitan preservar la autenticidad de la evidencia, como el uso de firmas digitales, hash criptográficos y registros de auditoría.

Además, es crucial limitar el acceso a las evidencias digitales únicamente al personal autorizado, manteniendo un registro detallado de todas las interacciones y manipulaciones realizadas. Esto implica establecer procedimientos claros para el manejo, almacenamiento y transporte seguro de las pruebas, con el fin de evitar cualquier alteración o contaminación que pueda comprometer la validez de la evidencia. La implementación rigurosa de la protección de la cadena de custodia en el análisis forense en BSD es fundamental para garantizar la credibilidad y admisibilidad de las pruebas en procesos legales o investigaciones de seguridad.

Conclusiones y Recomendaciones Finales

Preguntas frecuentes

1. ¿Qué es BSD y cuál es su importancia en el análisis forense?

BSD es un sistema operativo de tipo Unix conocido por su estabilidad y seguridad. En el análisis forense, BSD es relevante debido a su arquitectura robusta y herramientas integradas para investigaciones de seguridad.

2. ¿Cuáles son las técnicas clave para el análisis forense en BSD?

Las técnicas clave incluyen la adquisición de imágenes de disco, el análisis de registros del sistema y la recuperación de metadatos para reconstruir la secuencia de eventos.

3. ¿Cómo se realiza la preservación de la evidencia en el análisis forense en BSD?

La preservación se lleva a cabo mediante la creación de copias bit a bit de los dispositivos de almacenamiento relevantes, utilizando herramientas como dd o dcfldd.

4. ¿Qué desafíos específicos presenta el análisis forense en sistemas BSD?

Los desafíos incluyen la variedad de versiones y derivados de BSD, así como la necesidad de comprender la arquitectura del sistema para una investigación efectiva.

5. ¿Cuál es la importancia de la documentación en el análisis forense en BSD?

La documentación detallada es crucial para respaldar las conclusiones del análisis forense y garantizar la admisibilidad de la evidencia en procesos legales.

Reflexión final: La importancia del análisis forense en la seguridad informática

El análisis forense en la seguridad informática es más relevante que nunca en un mundo digital donde las brechas de seguridad son una amenaza constante para individuos y organizaciones.

La capacidad de rastrear y comprender las brechas de seguridad a través del análisis forense es crucial para proteger la integridad de la información y la privacidad de las personas. Como dijo Albert Einstein, La seguridad es principalmente una superstición. No existe en la naturaleza, ni en los seres humanos

.

Es fundamental que cada uno de nosotros tome conciencia de la importancia de la seguridad informática y se involucre en la implementación de técnicas de análisis forense para proteger nuestra información y la de quienes nos rodean.

¡Gracias por ser parte de SistemasAlternos!

Te invitamos a compartir este fascinante artículo sobre Técnicas para Rastrear Brechas de Seguridad en BSD en tus redes sociales y a explorar más contenido relacionado en nuestra web. Además, ¿te gustaría que profundizáramos en alguna técnica específica en futuros artículos? Comparte tus experiencias y sugerencias en los comentarios. ¡Esperamos saber tu opinión sobre cómo te ha parecido este análisis forense en BSD!

Migración empresarial a BSD: Planificación y ejecución de un cambio de sistema operativo

Migración empresarial a BSD: Planificación y ejecución de un cambio de sistema operativo El papel de la comunidad en BSD: Colaboración y desarrollo conjunto

El papel de la comunidad en BSD: Colaboración y desarrollo conjunto Prevención de Malware en BSD: Estrategias y Mejores Prácticas

Prevención de Malware en BSD: Estrategias y Mejores PrácticasSi quieres conocer otros artículos parecidos a Análisis Forense en BSD: Técnicas para Rastrear Brechas de Seguridad puedes visitar la categoría BSD.

Deja una respuesta

Articulos relacionados: